Email Pfishing Schemes Lure avec des informations personnelles

Une nouvelle recherche révèle que les escroqueries par e-mail phishing contiennent des informations personnelles présentées de manière à provoquer une réponse.

Dans la première étude du genre, des chercheurs de l'Université de Buffalo ont trouvé des preuves que l'incroyable propagation des systèmes de courrier électronique est le résultat de leur capacité à attirer les victimes.

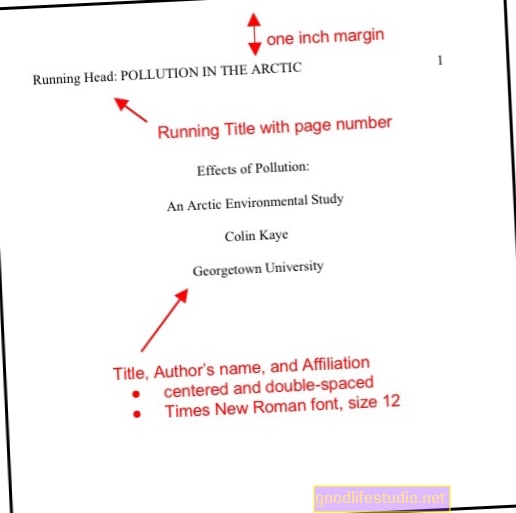

L'étude, «Examiner l'impact de la présence sur la victimisation individuelle par hameçonnage», a été présentée à la 48e Conférence internationale d'Hawaï sur les sciences des systèmes, tenue à l'Université d'Hawaï.

Arun Vishwanath, professeur de communication à l'Université de Buffalo et co-auteur de l'étude, affirme que les e-mails «riches en informations» comprennent des graphiques, des logos et d'autres marqueurs de marque qui communiquent l'authenticité.

«De plus», dit-il, «le texte est soigneusement conçu pour paraître personnel, attirer l'attention et invoquer la peur. Il comprendra souvent une date limite de réponse pour laquelle le destinataire doit utiliser un lien vers un site Web de «réponse» frauduleux. Ces sites, mis en place par l’hameçonneur, peuvent installer des logiciels espions qui extraient l’ordinateur de la victime des noms d’utilisateur, des mots de passe, des carnets d’adresses et des informations de carte de crédit.

«Nous avons constaté que ces leurres riches en informations réussissent parce qu'ils sont capables de provoquer chez la victime un sentiment de présence sociale, c'est-à-dire le sentiment qu'ils correspondent à une personne réelle», dit Vishwanath.

«La« présence »rend un message plus personnel, réduit la méfiance et provoque également un traitement heuristique, marqué par moins de soin dans l’évaluation et la réponse», dit-il. «Dans ces circonstances, nous avons constaté que si le message demande des informations personnelles, les gens sont plus susceptibles de les transmettre, souvent très rapidement.

«Dans cette étude», dit-il, «un tel message de phishing riche en informations a déclenché un taux de victimisation de 68% parmi les participants.

«Ce sont des résultats significatifs qui indiquent l'importance de développer des interventions anti-hameçonnage qui sensibilisent les individus à la menace posée par la richesse et la présence des signaux dans les e-mails», explique-t-il.

Les chercheurs ont étudié 125 étudiants universitaires de premier cycle qui ont reçu un e-mail de phishing expérimental à partir d'un compte Gmail préparé pour être utilisé dans l'étude. Le message utilisait une adresse de réponse et une adresse de l'expéditeur, qui comprenaient toutes deux le nom de l'université.

L'e-mail a été conçu pour souligner l'urgence et invoquer la peur. Il a indiqué qu'une erreur s'était produite dans les paramètres du compte de messagerie des élèves des destinataires qui les obligeait à utiliser un lien ci-joint pour accéder aux paramètres de leur compte et résoudre le problème.

Ils ont dû le faire dans un court laps de temps, leur a-t-on dit, sinon ils n'auraient plus accès au compte. Dans une véritable expédition de phishing, le lien ci-joint les amènerait vers un compte externe / site de phishing qui collecterait les informations personnelles du répondant.

Vishwanath dit que 49 participants ont répondu à la demande de phishing immédiatement et 36 autres ont répondu après un rappel.

Les répondants ont ensuite rempli une échelle en cinq points mesurant leur utilisation du traitement de l'information systémique (pensée critique) et heuristique pour décider quoi faire du courrier électronique. Lorsque quelques autres variables ont été prises en compte, l'attaque de phishing a eu un taux de réussite global de 68%.

«Le courrier électronique devenant le moyen dominant de communication dans le monde entier», déclare Vishwanath, «la tendance au phishing devrait s'intensifier à mesure que la technologie deviendra plus avancée et que les hameçonneurs trouveront de nouvelles façons d'attirer leurs victimes.

«Bien que ces criminels ne puissent pas être facilement arrêtés, comprendre ce qui nous rend plus vulnérables à ces attaques est une avancée vitale pour protéger les utilisateurs d'Internet dans le monde entier.»

Source: Université de Buffalo

.jpg)